O Carnaval é a época oficial de perder o celular (ou ter ele “emprestado” sem volta), mas com um pouco de estratégia, você consegue curtir o bloco sem virar estatística.

Aqui está um guia de sobrevivência para manter seu aparelho seguro e funcional:

🛡️ Segurança Física: Onde Guardar

Esqueça o bolso de trás ou a mochila nas costas. O segredo é dificultar o acesso.

-

Doleira (Money Belt): É o clássico por um motivo. Use por dentro da bermuda ou saia. É quase impossível de ser furtado sem que você perceba.

-

Cordinhas de pescoço/pulso: Use aquelas capas que têm suporte para cordão. Mesmo se alguém esbarrar ou tentar puxar, o celular continua preso ao seu corpo.

-

Capa “disfarce”: Evite capas chamativas ou de marcas de luxo. Se tiver uma capa velha ou feia, use-a para não atrair olhares.

🔒 Segurança Digital: Tranque as Portas

Se o pior acontecer, você precisa garantir que ninguém acesse suas contas bancárias ou fotos.

Configurações Essenciais

-

Desative a Central de Controle: No iPhone e Android, configure para que a central de notificações e o “Modo Avião” não possam ser acessados com a tela bloqueada. Isso impede que o ladrão desligue a internet do aparelho rapidamente.

-

Use um e-mail de recuperação diferente: Não deixe o e-mail de recuperação de senhas logado no próprio celular. Se o ladrão acessar o aparelho, ele muda todas as suas senhas usando o seu próprio e-mail.

-

eSIM (Chip Virtual): Se seu celular suporta, mude para um chip virtual. Ladrões costumam descartar o chip físico na hora para o celular perder o rastreamento; o eSIM eles não conseguem remover.

Proteção Bancária

-

Limite de Pix: Reduza seus limites diários de transferência para valores baixos durante os dias de festa.

-

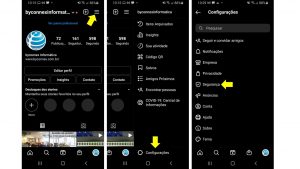

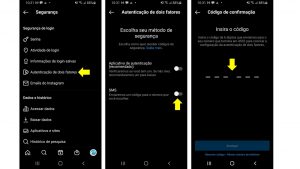

Pasta Segura: Use recursos como a “Pasta Segura” (Samsung) ou oculte aplicativos de bancos e investimentos.

🔋 Sobrevivência Técnica

-

Power Bank é lei: O GPS e a busca por sinal em multidões drenam a bateria. Leve um carregador portátil pequeno.

-

Offline Maps: Baixe o mapa da região do bloco no Google Maps para não depender do 4G instável na hora de achar o caminho de casa.

-

Tela de Bloqueio: Coloque uma imagem na tela de bloqueio com um número de telefone de um amigo escrito: “Se encontrado, ligar para (XX) XXXXX-XXXX”. Às vezes, as pessoas apenas encontram o celular perdido e querem devolver.

Resumo do Check-list

| Item | O que fazer? |

| Localização | Ative o “Buscar” (iOS) ou “Encontre meu Dispositivo” (Android). |

| Backup | Faça um backup completo no Google Photos ou iCloud antes de sair. |

| IMEI | Digite *#06# no discador, tire um print e guarde em casa. Você precisará disso para o BO. |

| Biometria | Garanta que o reconhecimento facial ou digital esteja ativo (senhas numéricas são fáceis de espiar). |

Dica Extra: Se tiver um celular antigo jogado na gaveta que ainda funcione o WhatsApp e o app de transporte, considere levá-lo como o “celular do bloco” e deixe o principal em casa.

Gostaria que eu te ajudasse a encontrar o passo a passo de como esconder aplicativos específicos no seu modelo de celular?

Comentários